Un ransomware (rançongiciel) chiffre vos fichiers pour les rendre illisibles et réclame ensuite une rançon. Si vous agissez vite, vous pouvez réduire la propagation, préserver des preuves, sauver des données non chiffrées et améliorer les chances de restauration.

L’objectif des premières minutes n’est pas de “réparer” : c’est de stopper l’hémorragie et de ne pas aggraver la situation. Évitez notamment les “outils miracles”, les redémarrages hasardeux et les suppressions qui effacent des indices utiles.

À retenir en 30 secondes

- Isolez immédiatement les postes/serveurs suspects (déconnecter réseau, Wi-Fi, VPN).

- Mettez vos sauvegardes à l’abri : hors ligne, stop de la rotation, pas de restauration “au hasard”.

- Ne payez pas dans la précipitation et ne lancez pas d’outils non maîtrisés : vous pouvez détruire des pistes de récupération.

- Préservez les preuves (logs, note de rançon, extensions, horodatages).

- Priorisez les données utiles et réunissez toutes les sources (prod, backup, anciens backups, exports, snapshots).

Face à une demande de rançon, la panique est votre pire ennemie. Isolez, ne vous précipitez pas, et contactez un expert.

Les 10 actions immédiates, expliquées pas à pas

1) Isoler tout ce qui semble touché (sans attendre)

Objectif : stopper la propagation.

- Débranchez le câble réseau des machines suspectes. Coupez le Wi-Fi.

- Si c’est un serveur : isolez-le au niveau du switch/port, ou du VLAN.

- Si la propagation est active et incontrôlée : isolez les segments critiques en priorité (serveurs, stockage, sauvegardes).

À éviter : éteindre systématiquement “pour être sûr”. Cela peut faire perdre des indices utiles (processus, connexions, traces temporaires). Préférez isoler plutôt que “tout couper” à l’aveugle, sauf si la propagation continue et qu’il n’y a pas d’autre moyen.

2) Couper les chemins de propagation (partages, accès distants, comptes)

Un ransomware ne chiffre pas seulement “un PC” : il vise souvent les partages réseau, les backups, les comptes à privilèges, et les accès distants.

Checklist rapide :

- Désactivez / limitez temporairement les partages non essentiels.

- Suspendez les accès distants exposés (RDP, VPN, passerelles) le temps du triage.

- Geler les comptes admin “à risque” (ou réinitialiser de manière ciblée, voir action #7).

- Bloquez les exécutions suspectes via EDR/antivirus si vous en avez un.

3) Mettre les sauvegardes en sécurité (c’est souvent ce qui sauve l’entreprise)

Objectif : éviter que la sauvegarde devienne la “deuxième victime”.

Actions à fort impact :

- Mettre hors ligne le serveur/stockage de sauvegarde si possible (ou isoler strictement).

- Stopper la rotation / les jobs automatiques temporairement (pour ne pas écraser des données saines).

- Vérifier si les identifiants de sauvegarde sont distincts (sinon, risque d’accès latéral).

Piège classique : restaurer “vite fait” une sauvegarde sans vérifier qu’elle est antérieure à l’attaque et non contaminée.

4) Préserver les preuves (même si vous n’avez pas d’équipe forensique)

Les preuves servent à : comprendre l’entrée, dater l’attaque, limiter la rechute et documenter (assurance, plainte, obligations).

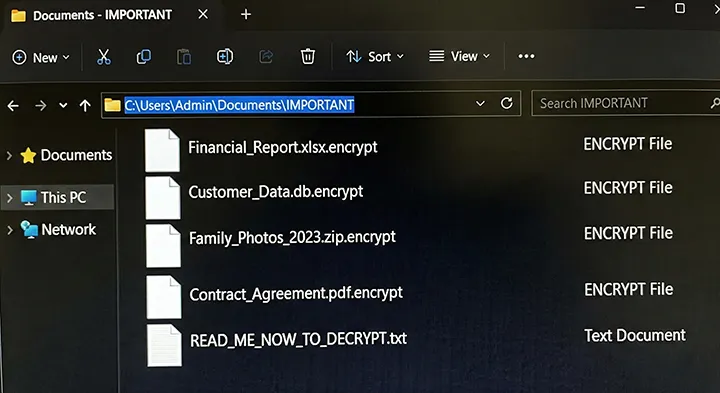

L’extension ajoutée à vos fichiers est une des signatures du groupe criminel. Elle est utile pour le diagnostic.

Conservez au minimum :

- La note de rançon (fichier READ_ME, wallpaper, message)

- Les extensions apparues (.lock, .crypt, etc.)

- Les horodatages (premiers fichiers chiffrés, dernier backup sain)

- Les logs disponibles (AD, VPN, NAS, hyperviseur, firewall, EDR)

Vous pourrez ensuite déposer plainte et vous faire accompagner plus efficacement. Les démarches officielles rappellent l’intérêt de déposer plainte et de suivre une fiche réflexe.

5) Délimiter l’impact : quoi est touché, jusqu’où, depuis quand ?

Avant de “réparer”, il faut cartographier l’incident.

Mini-audit (30–60 min) :

- Quels postes/serveurs montrent des signes d’infections (fichiers renommés, lenteurs, alertes EDR) ?

- Quels partages sont chiffrés (serveur de fichiers, NAS, Share, DFS) ?

- Les sauvegardes ont-elles été atteintes ?

- Les VM/hyperviseurs sont-ils touchés (datastores, snapshots, vCenter/ESXi) ?

- Date du dernier point sain connu.

But : éviter de remettre en service un élément encore compromis.

6) Mettre en place une cellule de crise (même petite)

Une réponse efficace dépend souvent moins de la “tech” que de l’organisation.

Rôles minimum :

- Décideur (priorités métier, arrêt/reprise)

- Référent IT / prestataire

- Référent “données” (quelles données sont vitales, ordre de priorité)

- Référent juridique/DPO si données personnelles (voir action #8)

Tenez un journal d’incident (heure, décision, action) : cela évite les contradictions et facilite le retour d’expérience.

7) Gérer les identifiants : réinitialiser, oui… mais intelligemment

Changer “tous les mots de passe” peut être tentant, mais peut aussi casser des preuves et empêcher l’analyse si fait n’importe comment.

Approche raisonnable :

- Priorité aux comptes à privilèges (admin domaine, comptes de service critiques, comptes backup).

- Révoquer les sessions actives si votre SI le permet.

- Auditer les connexions anormales (VPN, comptes dormants, comptes créés récemment).

Si vous avez un doute sur l’ampleur, un accompagnement réponse à incident est souvent plus rentable que des modifications massives désordonnées.

8) Vérifier si des données ont pu être volées (double extorsion) + obligations RGPD

De nombreuses attaques ne se limitent plus au chiffrement : elles incluent une exfiltration (vol) pour faire pression.

Signaux possibles :

- Outils de transfert (cloud sync anormal, volumétrie sortante inhabituelle)

- Machines “staging” internes

- Messages de menace de publication

Si des données personnelles peuvent être concernées (RH, clients, santé, etc.), il peut y avoir obligation de notification. La CNIL rappelle la logique et le délai de 72 heures pour notifier une violation lorsqu’elle présente un risque pour les personnes, avec possibilité de compléter ensuite.

(Cela ne remplace pas un conseil juridique : l’important est d’intégrer le DPO/juridique tôt.)

9) Préparer une remise en service propre (rebuild + restauration validée)

La tentation : “on restaure et on redémarre”. Le risque : rechute immédiate si l’accès initial n’est pas contenu.

Bon réflexe :

- Repartir d’un socle sain (réinstallation / images maîtrisées)

- Segmenter la reprise (services vitaux d’abord)

- Restaurer uniquement depuis un point de restauration validé (antérieur à l’attaque, non contaminé)

- Surveiller activement (logs, EDR, trafic sortant)

10) Lancer la récupération des données “utiles” avec une stratégie

Quand la production est à l’arrêt, la bonne question devient : quelles données sont indispensables et dans quel ordre ?

Exemples de priorités :

- Comptabilité / facturation

- ERP / base clients

- Partages projets

- Messagerie/archives (selon contexte)

- Données secondaires

Principes qui augmentent les chances :

- Travailler à partir de sources multiples (prod, sauvegardes, anciens backups, exports, snapshots).

- Sécuriser / cloner ce qui est fragile avant d’effectuer des opérations risquées. (Clonage disque : pourquoi c’est la première étape d’une récupération réussie ?)

À faire / à éviter : la checklist “urgence”

À faire tout de suite

- Isoler les systèmes suspects (réseau/Wi-Fi/VPN)

- Mettre les sauvegardes à l’abri (hors ligne / stop rotation)

- Conserver les preuves (note, extensions, logs, horodatages)

- Délimiter le périmètre (serveurs, NAS, VM, comptes)

- Informer et structurer la décision (cellule de crise, priorités)

À éviter absolument

- Lancer des “décrypteurs” trouvés au hasard sur Internet

- Reformater / réinstaller avant d’avoir isolé, sauvegardé des éléments utiles et compris l’étendue

- Restaurer une sauvegarde sans validation (risque de restauration contaminée)

- Payer “par réflexe” sans analyse (le paiement n’est pas une garantie de récupération)

Pourquoi c’est compliqué (et pourquoi la précipitation coûte cher)

Un ransomware, ce n’est pas juste “un chiffrement de fichiers”. La complexité vient souvent de :

- Variantes multiples : méthodes et comportements différents, parfois destruction de copies, désactivation de sauvegardes.

- Propagation latérale : l’attaquant utilise des identifiants et des accès internes.

- Environnements hybrides : NAS, serveurs, VM, postes, cloud, sauvegardes.

- Double extorsion : chiffrement + menace de divulgation (impact juridique/réputation).

- Temps vs preuves : il faut reprendre vite, mais sans détruire les éléments nécessaires à la compréhension et à la récupération.

Déchiffrement : “outil miracle” vs solutions réalistes

Dans la majorité des cas, le déchiffrement sans clé n’est pas réaliste. C’est normal : le chiffrement est conçu pour être résistant. (Peut-on récupérer des fichiers chiffrés par un ransomware sans payer la rançon ?)

Deux nuances importantes :

- Chiffrement légitime (BitLocker, VeraCrypt, etc.) : si un disque est chiffré volontairement, la récupération nécessite la clé/mot de passe. Microsoft rappelle par exemple qu’une clé BitLocker est nécessaire dans certains scénarios et ne peut pas être “recréée” si elle est perdue.

- Ransomware : il existe parfois des outils gratuits pour certaines variantes via le projet Europol “No More Ransom”, mais ce n’est pas universel et il faut identifier précisément la souche.

Méthode laboratoire : comment on procède (sans promesse irréaliste)

Chez AxonRecup, l’approche “post ransomware” vise d’abord à sécuriser, puis à extraire ce qui est exploitable — sans improviser.

Process type :

- Qualification : contexte, périmètre, priorités métier, délai attendu.

- Collecte des sources : supports prod, sauvegardes, exports, snapshots, anciens backups.

- Sécurisation / clonage : limiter les manipulations destructrices et travailler sur copie.

- Analyse : type de chiffrement, extension, traces, structure des données, cohérence.

- Récupération : extraction des données utiles depuis sources saines/partiellement saines, reconstruction si nécessaire.

- Contrôles : intégrité, lisibilité, cohérence (échantillonnage + validation).

- Restitution : copie sur support sain + recommandations de remise en production.

Confidentialité : traitement en laboratoire en France, approche prudente, protection des données et cadre RGPD.

Cas fréquents / scénarios (ce qu’on voit le plus souvent)

Cas 1 : un poste chiffré… mais les partages réseau aussi

Le patient zéro est un PC, mais les partages ont été chiffrés via les droits de l’utilisateur. Priorité : isoler, couper les partages, sécuriser les sauvegardes, reconstituer les données depuis points sains.

Cas 2 : serveur de fichiers / Active Directory impacté

Les comptes à privilèges ont été utilisés. Priorité : containment des identifiants, segmentation, restauration maîtrisée. La reprise “à l’identique” sans containment mène souvent à une rechute.

Cas 3 : NAS (prod ou sauvegarde) chiffré

Fréquent quand le NAS est joint au domaine ou exposé (mauvaise segmentation). Priorité : mise hors ligne, gel des snapshots/backups, récupération depuis versions antérieures si disponibles.

Cas 4 : virtualisation touchée (VM chiffrées / datastores)

Quand l’hyperviseur ou le datastore est atteint, l’impact est souvent immédiat : plusieurs serveurs virtuels peuvent tomber en même temps (applications, bases, fichiers, AD…). Selon la situation, la reprise passe par l’exploitation de snapshots, de sauvegardes de VM, d’exports ou de disques virtuels (VMDK/VHDX) récupérables depuis un point sain.

Dans certains scénarios, selon l’algorithme de chiffrement du ransomware, il peut être possible de récupérer une partie des données présentes à l’intérieur des Machines Virtuelles. Il ne s’agit pas de “casser” un chiffrement robuste, mais de tirer parti des sources et structures encore exploitables pour extraire un maximum de données utiles.

Cas 5 : “double extorsion” (menace de divulgation)

Même si vous restaurez, le risque devient juridique/réputationnel. Il faut analyser l’éventuelle exfiltration et gérer la communication/obligations (DPO, CNIL, clients selon exposition).

Ressources officielles utiles

- Fiches réflexes ransomware : Cybermalveillance.gouv.fr

- Recommandations de réaction/remédiation : ANSSI (guides cyber.gouv)

- Guide international (réponse & prévention) : CISA StopRansomware

Conclusion

Un ransomware se gère mieux avec une checklist froide qu’avec des actions réflexes. Les 10 actions ci-dessus visent à préserver ce qui compte : vos sauvegardes, vos preuves, et vos chances de reprendre l’activité sans rechute. En cas de doute, priorisez toujours : isolation, protection des sauvegardes, puis analyse.

FAQ – Ransomware, limiter les dégats

Que faire en cas de ransomware, concrètement, dans la première heure ?

Isolez immédiatement les machines suspectes (réseau/Wi-Fi/VPN), puis protégez vos sauvegardes (hors ligne, stop rotation). Préservez les preuves (note, extensions, logs) et délimitez le périmètre (serveurs, NAS, VM, partages). Ensuite, structurez la décision (cellule de crise) et priorisez les données vitales. Les ressources officielles proposent des checklists utiles à suivre sans improvisation.

Faut-il payer la rançon ?

Les autorités et guides de référence déconseillent généralement de payer, notamment car cela ne garantit pas la récupération et encourage l’écosystème criminel. La décision reste contextuelle (juridique, assurance, risque de publication), mais elle ne doit pas être prise “dans la panique”. Avant toute chose : containment, sauvegardes, preuves, analyse.

Existe-t-il un décrypteur gratuit ?

Parfois, pour certaines variantes, des outils existent via “No More Ransom”. Mais ce n’est pas universel : il faut identifier précisément la souche et éviter les outils non fiables qui peuvent aggraver les dégâts. En pratique, la restauration depuis sauvegardes saines et/ou la récupération depuis sources multiples reste l’axe le plus réaliste.

Comment savoir si mes sauvegardes sont saines ?

Commencez par les mettre à l’abri (hors ligne, stop rotation). Ensuite, vérifiez la date du dernier point sain probable, contrôlez un échantillon (fichiers lisibles) et évitez de reconnecter une sauvegarde au SI tant que l’intrusion n’est pas contenue. Les guides de remédiation insistent sur la protection des sauvegardes en réaction.

Dois-je notifier la CNIL ?

Si des données personnelles ont pu être affectées (perte de disponibilité, intégrité ou confidentialité) et qu’il existe un risque pour les personnes, une notification peut être nécessaire, en principe dans un délai de 72 heures après constatation, avec possibilité de compléter. Impliquez votre DPO/juridique tôt pour qualifier le risque et documenter.

Peut-on récupérer des données si des VM sont chiffrées ?

Oui, c’est généralement possible, suivant le scénario : snapshots, sauvegardes de VM, exports, copies de disques virtuels ou selon l’algorithme de chiffrement du ransomware. La difficulté dépend de l’état des sauvegardes, de l’accès à l’hyperviseur, de la cohérence des systèmes et du chiffrement. L’important est de travailler méthodiquement à partir des sources disponibles et de définir les priorités métier.

Est-ce que “réinstaller tout de suite” est une bonne idée ?

Réinstaller peut être nécessaire, mais trop tôt cela peut détruire des preuves, masquer la chronologie et vous faire restaurer une sauvegarde contaminée. La bonne séquence est : isoler → protéger les sauvegardes → préserver les preuves → délimiter → rebuild propre + restauration validée.

Quel est le rôle d’un laboratoire de récupération de données dans un incident ransomware ?

Un laboratoire intervient surtout sur l’aspect récupération/extraction : sécuriser les supports/sources, travailler sur copies, extraire les données utiles depuis des sources saines/partielles, vérifier l’intégrité et restituer proprement. Cela complète la réponse à incident (containment/remédiation), sans se substituer à vos obligations de sécurité et de remise en production.