Oui, la récupération de fichiers chiffrés ransomware est parfois possible, mais pas grâce à un “outil miracle”. La récupération dépend surtout de ce qui reste disponible autour du chiffrement : sauvegardes saines, snapshots, versions précédentes, exports, copies de VM, chiffrement partiel ou (plus rarement) un décrypteur officiel pour une souche précise. À l’inverse, si le rançongiciel a chiffré la production et les sauvegardes, et que l’attaque est encore active, les options deviennent plus limitées. Les fiches réflexes officielles rappellent d’ailleurs de ne pas payer dans la précipitation et de prioriser l’isolement, la préservation des preuves et la protection des sauvegardes.

À retenir en 30 secondes

- Ne payez pas “par réflexe” : cela ne garantit pas une récupération et peut vous faire perdre du temps critique.

- La voie n°1 reste la restauration depuis une sauvegarde saine (antérieure à l’attaque).

- Snapshots / versions précédentes (NAS, VM, sauvegardes immuables) peuvent sauver une partie des données.

- Un laboratoire comme AxonRecup peut analyser la structure logique du ransomware, pour extraire chirurgicalement des données fonctionnelles sans avoir besoin de la clé de décryptage.

- Des décrypteurs existent parfois, mais uniquement pour certaines variantes, via des sources reconnues.

- Avant toute action : isoler, protéger les sauvegardes, préserver les preuves. (Ransomware : les 10 actions immédiates pour limiter les dégâts)

D’abord : “ransomware” veut dire quoi, exactement ?

Un ransomware (rançongiciel) est un logiciel malveillant qui rend vos données inaccessibles, le plus souvent en les chiffrant (les fichiers deviennent illisibles) et en réclamant une rançon. Certains groupes ajoutent une menace de divulgation (vol/exfiltration) pour augmenter la pression.

La vraie question n’est pas “décrypter”, mais “récupérer”

Quand on parle de “récupérer des fichiers chiffrés”, on confond souvent deux choses :

- Déchiffrement : rendre les fichiers à nouveau lisibles sans sauvegarde, en retrouvant la clé ou en utilisant un outil de déchiffrement.

- Récupération : restaurer les données via des sources saines (sauvegardes, snapshots, exports, anciennes versions, copies de VM, etc.), ou partiellement chiffrés, sans déchiffrer les fichiers chiffrés eux-mêmes.

Dans la plupart des cas, la récupération réaliste passe par les sources saines et la remise en service propre, pas par un déchiffrement “générique”.

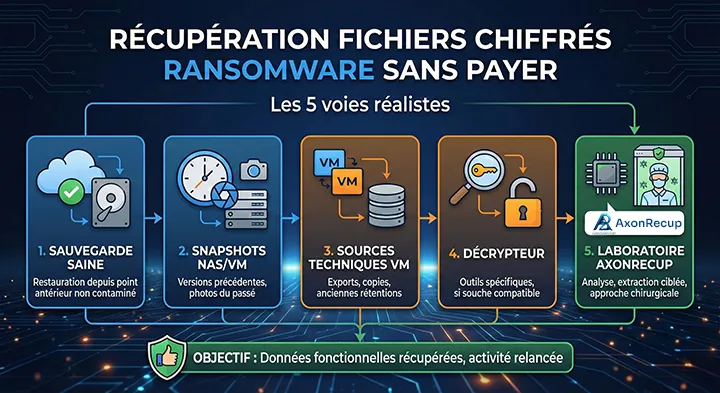

Les 5 voies réalistes pour récupérer sans payer

Ne cédez pas à la panique : suivez cet ordre de priorité technique (sauvegardes > snapshots > expertise) pour maximiser vos chances de récupération sans financer la cybercriminalité.

1) Restaurer depuis une sauvegarde saine (la meilleure option)

Si vous disposez d’une sauvegarde antérieure à l’attaque et non contaminée, c’est généralement la solution la plus fiable.

Points de contrôle indispensables :

- Date du dernier point de restauration “sain”

- Accès et identifiants de sauvegarde (séparés idéalement)

- Validation par échantillonnage (fichiers lisibles, bases cohérentes)

- Restauration après confinement de l’attaque (sinon rechute)

Les guides de remédiation recommandent justement de préparer et piloter ces étapes plutôt que d’improviser.

2) Exploiter snapshots, versions précédentes et rétentions (NAS / fichiers / VM)

Selon votre environnement, vous pouvez disposer de “photos” du passé :

- Snapshots NAS (selon configuration)

- Versions précédentes sur certains serveurs / solutions de sauvegarde

- Snapshots VM (si utilisés correctement)

- Rétentions / archives (exports, copies périodiques)

Attention : un ransomware essai fréquemment de chiffrer aussi les partages et tenter de supprimer des snapshots. D’où l’importance d’isoler vite et de protéger la chaîne de sauvegarde.

3) Récupérer depuis des sources techniques “autour” des fichiers (VM, exports, copies de disques)

Sur des environnements virtualisés (VMware/Hyper-V), la donnée peut exister sous plusieurs formes :

- sauvegardes de VM (image-level)

- exports (OVA/OVF, VHDX, etc.)

- copies de disques virtuels

- anciennes rétentions

Même si des fichiers dans une VM sont chiffrés, il arrive que d’autres sources contiennent encore des versions exploitables (ex. copie hebdo, export mensuel, datastore non touché).

4) Utiliser un décrypteur… seulement si la souche exacte est compatible

Il existe des initiatives reconnues qui publient des outils de déchiffrement pour certaines familles de ransomware, quand une faiblesse a été identifiée ou quand des clés ont été récupérées par les autorités/éditeurs.

Référence utile : No More Ransom (catalogue de décrypteurs et informations).

Important :

- Cela ne marche pas pour “tous les ransomwares”.

- Il faut identifier la souche précisément (note, extension, signature).

- Évitez les sites douteux et les “décrypteurs miracles”.

5) Particularité d’un laboratoire comme AxonRecup

Selon les cas, AxonRecup peut analyser le mode de chiffrement et le comportement de la souche pour chercher :

- des zones non chiffrées dans certains gros fichiers (ex : disques virtuels de VM, archives, BDD, PST),

- des structures récupérables (segments lisibles, parties intactes),

- ou des possibilités d’extraction ciblée de données fonctionnelles à partir de sources disponibles, sans disposer de la clé de déchiffrement du rançongiciel.

Important : cela ne signifie pas “contourner” systématiquement un ransomware. C’est une approche chirurgicale, qui dépend de la variante, de la volumétrie, des sources et de l’état réel des fichiers.

Définition rapide : un PST est un fichier d’archive Outlook (courriels/agenda). Une BDD est une base de données (ex : SQL), contenant souvent des données critiques métier.

Bonus : quand la récupération est possible… et quand c’est très compliqué

Cas où c’est souvent possible (ou partiellement)

- Vous avez une sauvegarde saine (même ancienne) + vous pouvez prioriser les données vitales.

- Vous avez des snapshots (NAS/VM) non supprimés.

- Vous avez des exports/copies de VM ou des rétentions “hors ligne”.

- L’attaque a chiffré un périmètre limité (un poste, un partage), sans atteindre les sauvegardes.

Cas où c’est très limité

- Sauvegardes chiffrées ou détruites, et aucune rétention externe.

- L’attaque est encore active (les restaurations se refont chiffrer).

- Les supports ont été “nettoyés” trop tôt (réinstallations, formats) sans préserver les sources utiles.

- Ransomware robuste, sans décrypteur fiable disponible, et aucune source saine.

Ce qu’il faut éviter (pour ne pas rendre la récupération plus difficile)

Checklist “à éviter” :

- Lancer des outils de déchiffrement téléchargés au hasard

- “Tout réinstaller” avant d’avoir isolé et sécurisé sauvegardes/sources

- Restaurer une sauvegarde sans validation (risque de restauration contaminée)

- Reconnecter un NAS/serveur de sauvegarde au SI avant confinement

Les recommandations de L’ANSSI et les organismes d’État privilégient une réaction structurée : contenir l’incident, conserver les éléments utiles, puis décider avec recul plutôt que sous pression.

Pourquoi c’est compliqué ?

Même avec de bons outils, un ransomware pose plusieurs défis :

- Chiffrement solide : conçu pour empêcher un déchiffrement “par calcul”.

- Propagation : comptes à privilèges, partages réseau, accès distants.

- Environnements mixtes : postes, serveurs, NAS, hyperviseurs, sauvegardes.

- Double extorsion : risque de divulgation en plus de l’indisponibilité.

- Temps vs méthode : aller trop vite peut détruire des indices et des sources récupérables.

Méthode laboratoire : comment on procède chez AxonRecup (sans promesse irréaliste)

Chez AxonRecup, l’objectif est d’augmenter vos chances de récupération en travaillant méthodiquement et en réduisant les risques :

- Qualification : contexte, périmètre, priorités (données vitales, RTO/RPO)

- Collecte des sources : production, sauvegardes, anciens backups, exports, snapshots, machines virtuelles, etc

- Sécurisation / clonage : limiter les manipulations et travailler sur copie (Clonage disque : pourquoi c’est la première étape d’une récupération réussie ?)

- Analyse : type d’impact, algorithme de chiffrement, cohérence des sources, structure des données

- Récupération : extraction des données utiles depuis les sources exploitables

- Contrôles : vérification de lisibilité/cohérence (échantillonnage)

- Restitution : sur support sain, avec recommandations de remise en production

Point de transparence important : AxonRecup ne “casse” pas les mots de passe ou les clés. Si les données sont chiffrées via un chiffrement légitime (ex. disque chiffré avec clé), la clé ou le mot de passe reste nécessaire.

Cas fréquents / scénarios (concrets)

Cas 1 : partages réseau chiffrés, mais sauvegardes intactes

Le scénario “classique” : les partages sont touchés, mais une sauvegarde saine existe. La priorité devient : confinement → validation du point sain → restauration progressive.

Cas 2 : NAS chiffré (prod ou backup)

Si le NAS est touché, il faut éviter de le reconnecter et vérifier snapshots/versions/exports. Une stratégie de récupération peut exister même si tout n’est pas sauvable.

Cas 3 : virtualisation touchée (VM chiffrées / datastores)

Quand l’hyperviseur est atteint, l’impact est immédiat : plusieurs serveurs peuvent tomber d’un coup. La récupération se fait alors à partir des sources disponibles (snapshots, sauvegardes, exports, copies de disques virtuels). Selon la variante et l’état des environnements, il est parfois possible de retrouver des données restées intactes (versions antérieures, rétentions, fichiers non touchés, chiffrement partiel de la VM), mais il n’existe pas de contournement “universel” du chiffrement, chaque cas est unique.

Cas 4 : “double extorsion” (menace de divulgation)

Même si vous restaurez, il faut gérer le risque de vol de données. En présence de données personnelles, la question RGPD/notification se pose.

Cas 5 : tout est chiffré + sauvegardes touchées

C’est le scénario le plus dur. On travaille alors sur : sources multiples, anciennes archives, postes non touchés, exports “oubliés”, supports hors ligne, etc. Les résultats peuvent être partiels : d’où l’intérêt de prioriser les données vitales.

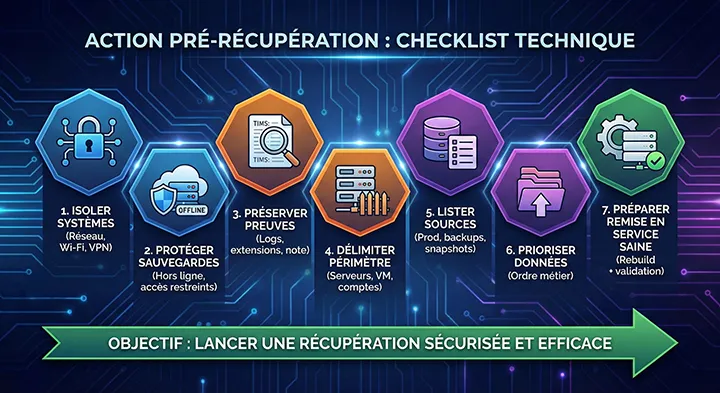

Checklist “prête à l’emploi” avant de lancer une récupération

Ne précipitez pas la récupération : validez cette « Checklist « pour contenir l’attaque et éviter de corrompre vos dernières chances de restauration.

- Isoler les systèmes touchés (réseau, VPN, Wi-Fi)

- Protéger les sauvegardes : hors ligne / stop rotation / accès restreints

- Préserver preuves et informations : note de rançon, extensions, logs, horodatages

- Délimiter le périmètre : serveurs, NAS, VM, partages, comptes à privilèges

- Lister les sources : prod + backup + anciens backups + exports + snapshots

- Prioriser les données utiles (ordre métier)

- Préparer une remise en service saine (rebuild + restauration validée)

Pour structurer cette remédiation, les guides ANSSI/cyber.gouv sont des références utiles.

RGPD : faut-il notifier et à quel moment ?

En cas d’incident impliquant des données personnelles, une notification peut être nécessaire selon le risque pour les personnes. La CNIL rappelle le principe d’une notification dans un délai de 72 heures “si possible” après constatation, avec possibilité de compléter ensuite.

(Cela ne remplace pas un conseil juridique : impliquez votre DPO/juridique dès les premières heures.)

Ressources externes

- Fiche réflexe ransomware (Cybermalveillance.gouv.fr)

- Décrypteurs officiels (No More Ransom)

- Notification violation de données (CNIL)

Conclusion

Récupérer sans payer est souvent possible quand vous avez préparé (ou préservé) des sources saines : sauvegardes, snapshots, exports, rétentions. Quand tout a été chiffré et que l’attaque est encore active, l’enjeu devient de contenir, prioriser et exploiter toutes les sources disponibles de façon méthodique. AxonRecup intervient en laboratoire en France, avec une approche prudente, transparente et confidentielle dans le cadre RGPD.

FAQ – Fichiers chiffrés ransomware, récupérer les données sans payer la rançon ?

Peut-on récupérer des fichiers chiffrés par un ransomware sans payer la rançon ?

Oui, c’est possible : via une sauvegarde saine, des snapshots/versions précédentes, des copies de VM/exports ou plus rarement un décrypteur officiel compatible. Sans source saine(ou partiellement chiffrée) et sans décrypteur fiable, les chances deviennent très limitées.

Existe-t-il un décrypteur gratuit pour mon ransomware ?

Parfois, mais uniquement pour certaines souches. Un point de départ reconnu est No More Ransom, qui référence des outils selon la variante. Il faut identifier précisément la souche (note, extension, signature).

Faut-il payer la rançon pour récupérer vite ?

Payer n’est pas une garantie de récupération et ne doit pas être une décision “à chaud”. La priorité reste : confinement, sauvegardes, preuves, puis analyse. Les recommandations officielles déconseillent de payer dans la précipitation.

J’ai une sauvegarde : puis-je restaurer immédiatement ?

Mieux vaut d’abord isoler et contenir l’attaque, sinon la restauration peut être rechiffrée. Validez le point sain (date + tests) et restaurez progressivement sur un socle propre

Peut-on récupérer des VM chiffrées (VMware/Hyper-V) ?

Souvent, la récupération dépend des sources : sauvegardes de VM, exports, snapshots, copies de disques virtuels, rétentions hors ligne. Même si certaines VM sont chiffrées, un laboratoire comme AxonRecup peut récupérer certaines données.

Dois-je contacter la CNIL après un ransomware ?

Si des données personnelles peuvent être affectées (disponibilité, intégrité, confidentialité) et qu’il existe un risque pour les personnes, une notification peut être requise, en principe dans un délai de 72 heures après constatation, complétable ensuite.

AxonRecup peut-il “casser” une clé ou un mot de passe ?

Non. Pour un chiffrement légitime (ex. disque chiffré), la clé ou le mot de passe est nécessaire. Pour un ransomware, l’approche réaliste repose d’abord sur les sources saines (sauvegardes, snapshots, copies) ou partiellement chiffrées.

Que fournir pour accélérer l’analyse ?

Le contexte (date/heure), l’extension des fichiers, la note de rançon, la liste des systèmes touchés, l’état des sauvegardes et toutes les sources disponibles (prod + backups + exports + snapshots).